- Autor Matthew Elmers elmers@military-review.com.

- Public 2023-12-16 22:29.

- Ostatnio zmodyfikowany 2025-06-01 06:25.

Informacja jest najpotężniejszym katalizatorem wspólnego podejścia do działań wojennych, tak zwanego „systemu systemów”

Informacja napędza gromadzenie informacji, obserwację i rozpoznanie (ISR), dowodzenie i kontrolę (C2) oraz wielofunkcyjny system informacyjno-kontrolny (C4I), wzmacniając wszystkie współpracujące jednostki bojowe i poszerzając ich taktyczne granice przestrzeni bojowej. Sieciowe systemy informacji taktycznej zapewniają przewagę informacyjną, co pozwala wojsku na poszerzenie świadomości sytuacyjnej w całym strategicznym spektrum działań bojowych, podejmowanie ograniczonych w czasie decyzji w oparciu o zagregowane dane multimedialne i wielospektralne w czasie rzeczywistym, dokładne planowanie misji bojowych, prowadzenie wyznaczania celów i oceny strat bojowych (wszystko to wzmacnia i utrzymuje krytyczne tempo operacji) oraz oceny niezawodnej rozproszonej komunikacji mobilnej na poziomie teatru wojny (teatru operacji) i poniżej

Według słów generała porucznika Charlesa E. Grooma, dyrektora Joint Operations Directorate Defense Intelligence Assistance Network (DISA) w Arlington, „Informacja jest najpotężniejszą bronią Ameryki”.

„Kiedy informacja nie skupia się na działaniu”, rozwija myśl Pana Młodego, „wtedy rozwiązania nie działają”. Dlatego informacja jest najpotężniejszym katalizatorem systemowego (lub globalnego) podejścia do działań wojennych. Stanowi on podstawę sieciowych operacji bojowych, które są kluczem do pomyślnej realizacji transformujących inicjatyw obronnych, w tym sieciowej wspólnej przestrzeni walki (SOSCOE) globalnego systemu.

Przepływ informacji jest ważny

Podobnie jak w przypadku funkcji dowodzenia, kontroli i łączności (C3), automatyzacja walki, taka jak zdalne sterowanie UAV i innymi systemami bezzałogowymi, opiera się na terminowym i swobodnym przepływie informacji dla użytkowników końcowych na wszystkich szczeblach, ze stałych centrów operacji taktycznych (TOC) siłom czynnym i mobilnym na teatrze. Trudności mogą pojawić się, gdy występują luki w zasięgu sieci lub utrata łączności, które tworzą martwe punkty i zmniejszają wydajność, szybkość i niezawodność zasięgu sieci, zwykle między dowództwem a rozproszonymi i wysuniętymi siłami, takimi jak dowódcy polowi i piechota. Gdy wojskom w ruchu odmawia się dostępu do sieci komórkowej, aby kontynuować misje bojowe, często muszą uciekać się do komunikacji wąskopasmowej i niskiej rozdzielczości oraz rozwiązań, gdy tracą kontakt z centrami kontroli taktycznej.

Takie środki mające na celu uniknięcie luk mogą w jednej chwili przenieść użytkowników końcowych strumieni informacji z ery cyfrowej na rozwiązania taktyczne z czasów wojny w Wietnamie, ponieważ żołnierze są zmuszeni do przejścia z kart domyślnych na drukowane zamiast na cyfrowe wyświetlacze i na zamawianie głosowe. w celu umożliwienia komunikacji radiowej zamiast szerokopasmowych systemów wielokanałowych, które są dostępne do dowodzenia eszelonami z dużymi zasobami stacjonarnych systemów sieciowych. Koncepcje operacyjne, takie jak wyższość informacyjna, mają niewielką wartość, jeśli nie mogą być z powodzeniem stosowane w całym strategicznym zakresie operacji wojskowych, w tym w operacjach, w których często szeroko rozproszone oddziały poniżej poziomu dywizji wymagają dostępu i wykorzystania skoordynowanych i zintegrowanych zdolności i funkcji taktycznych w ramach ogólnego ramy operacyjnej wzajemnych powiązań …

Aby rozszerzyć i pogłębić sieciowe operacje bojowe (SNO), mobilny sprzęt informatyczny do działań wojennych, taktyczna łączność sieciowa i zdemontowane systemy kontroli operacyjnej, zintegrowane z szybko regulowanymi, możliwymi do przetrwania i przejrzystymi dla użytkownika sieciami globalnymi, muszą być zgodne z filozofią żołnierza jako systemu. ma kluczowe znaczenie dla doktryny i realizacji wojny sieciocentrycznej. Usługi sieciowe i sprzęt informacyjny umożliwiają personelowi prowadzenie działań bojowych w nieliniowej przestrzeni bojowej opartej na uderzeniu, ułatwiają i ułatwiają wykorzystanie transformacyjnej strategii wojskowej sieciocentrycznej oraz umożliwiają prowadzenie działań bojowych w całym zakresie wspólnej walki cyfrowej.

Colin Bubb, rzecznik biura public relations Office of Naval Research (ONR), powiedział, że plan strategiczny przedstawiony przez Marine Corps Warfighting Laboratory (MCWL) dotyczy mobilnych systemów informatycznych do rozmieszczania operacji z siłami zbrojnymi na różnych poziomach w asymetryczna przestrzeń bojowa. Plan MCWL jest jedną z takich inicjatyw, zarówno w Stanach Zjednoczonych, jak i na całym świecie, ponieważ wojsko dąży do pełnego skupienia się na sieci w swoich operacjach, a inicjatywy te nadal wykorzystują nieodłączną architekturę informacyjną. Kluczowe koncepcje zostały przetestowane podczas ćwiczeń wojskowych, takich jak JEFEX 2012 (Joint Expeditionary Force Experiment), które zakończono w kwietniu 2012 r. i skupiały się na współpracy i komunikacji w spektrum strategicznym, operacyjnym i taktycznym w celu planowania i przeprowadzania globalnych operacji bojowych w oparciu o informacje. Ostatnie ćwiczenie MNIOE (Multinational Information Operations Experiment), przeprowadzone przez 20 partnerów z UE pod kierownictwem niemieckiego Ministerstwa Obrony, również potwierdziło skuteczność sieciocentrycznych operacji informacyjnych we wspólnej wielonarodowej połączonej przestrzeni zbrojeń. Ponadto sama operacja Iraqi Freedom potwierdziła konstruktorom SBO poprawność regionalnego modelu testowego, właściwą ścieżkę rozwoju wojskowego od czasów pierwszej wojny w Zatoce, po której podróżowali Amerykanie i ich partnerzy w wielonarodowej koalicji.

Kontroler w stylu Game Boy IRobot i laptop PCC

Ekspedycyjny 31 specjalista ds. danych konfiguruje system satelitarny SWAN podczas ćwiczeń komunikacyjnych w Camp Hansen

Rola technologii informacyjnych

Podczas gdy przewaga informacji jest kluczowym czynnikiem, sprzęt informacyjny jest potrzebny do ułatwienia zarządzania, łączności, integracji usług i zarządzania danymi, dostępności koalicji, kluczowych produktów informacyjnych, odkrywania usług, odkrywania informacji i widoczności danych. Rzeczywiście, potrzebna jest konstelacja mobilnego, sieciowego sprzętu informacyjnego, skalowalna architektura i usługi wysokiego poziomu, aby rozszerzyć Globalną Sieć Współrzędnych Informacyjnych (GIG) w ręce żołnierzy na polu bitwy, którzy na co dzień wyznaczają granice taktyczne.

Usługi szkieletowe są sercem wszystkich połączeń sieciowych. Można powiedzieć, że usługi szkieletowe obejmują całość wszystkich połączeń sieciowych, które można na różne sposoby zdefiniować jako „sieć” lub „siatkę” dla linii komunikacyjnych i przepustowości. Niezależnie od tego, w jaki sposób, gdzie lub w jakim kontekście są wykorzystywane, usługi szkieletowe zapewniają podstawową i podstawową świadomość bojową i operacje wojskowe oparte na oddziaływaniu, umożliwiając wsparcie bojowe z perspektywy jednostki bojowej i zapewniając środki do dokładnego zachowania w czasie rzeczywistym. Procesy sieciowe, które umożliwiają usługi szkieletowe, obejmują na przykład operacje typu laptop-laptop, takie jak bezpieczna poczta e-mail, intranet i taktyczne usługi Web 2.0, aż po złożone operacje C4ISR (dowodzenie, kontrola, komunikacja, komputery, gromadzenie informacji, nadzór i rozpoznanie)., te, które są zgodne z zarządzaniem strategicznymi UAV, takimi jak GLOBAL HAWK.

Integralną częścią dynamicznych operacji sieciocentrycznych dla wojsk mobilnych są sieci specjalne (MANET). Są to skalowalne, adaptowalne sieci szerokopasmowe zgodne z powszechnymi protokołami operacyjnymi, które zapewniają taktyczną szerokopasmową sieć szkieletową dla niezawodnych, rozproszonych operacji C2 (sterowanie operacyjne), C4 (sterowanie, sterowanie, komunikacja i przetwarzanie danych), C4I i C4ISR wszystkich typów. Takie sieci mogą mieć różne kształty i opierać się na różnych architekturach systemu i wdrożonych topologiach. Na przykład bezprzewodowe sieci kratowe składają się z węzłów transmisyjnych zorganizowanych w topologię kratową (topologia sieci, w której istnieją dwie (lub więcej) trasy do dowolnego węzła), która nie opiera się na stałych lub statycznych terminalach, ale może korzystać ze sprzętu informacyjnego, takiego jak jako wojskowe radiostacje, pojedyncze węzły, tworzące sieci na wyspecjalizowanych zasadach. Obszar pokrycia węzłów radiowych działających jako pojedyncza sieć jest czasami określany mianem „chmury siatki”. Dostęp do tej „chmury siatki” zależy od działania węzłów radiowych zsynchronizowanych ze sobą w celu stworzenia dynamicznej sieci radiowej. Redundancja i niezawodność to kluczowe elementy takich sieci. Gdy jakikolwiek pojedynczy węzeł nie działa, węzły funkcjonalne mogą nadal komunikować się ze sobą bezpośrednio lub za pośrednictwem węzłów pośrednich. Takie dynamiczne, samoformujące się sieci są również określane jako samonaprawiające się.

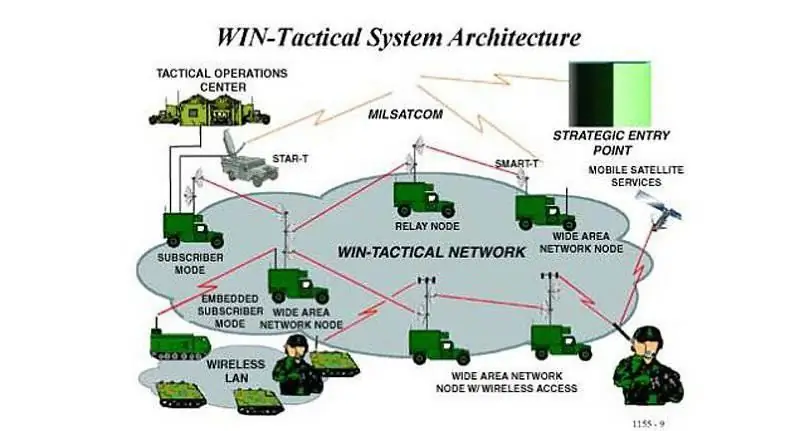

Program Wireless Adaptive Network Development (WAND) wykorzystuje obecnie zasady sieci mesh w projekcie mającym na celu produkcję radiotelefonów taktycznych przy użyciu komercyjnych komponentów, które samodostosowują się do przestrzeni elektronicznej, w której są rozmieszczone, automatycznie przełączają częstotliwości i omijają zagłuszanie oraz poprawiają wydajność sieci w szerokim zakresie zadań. MOSAIC (Multifunctional On-the-Move Secure Adaptive Integrated Communications) jest pomyślany jako inicjatywa demonstrowania wielofunkcyjnej mobilnej sieci radiowej z możliwością adaptacji w oparciu o Web 2.0, protokoły internetowe obsługujące dostęp bezprzewodowy, które można podłączyć do sieci naziemnych i satelitarnych w celu globalnej łączności.z wysokim stopniem gwarancji bezpieczeństwa informacji dzięki wbudowanemu programowalnemu szyfrowaniu i właściwościom samonaprawiania. WIN-T (Warfighter Information Network -Tactical) to szybka bezprzewodowa architektura taktyczna sieciowa oparta na implementacji Web 2.0 i przejściowej koncepcji rozwoju architektury Wireless Network After Next (WNaN), która zostanie połączona z radiotelefonami z technologią XG (Next Generation), np. opracowany zgodnie ze standardami programu JTRS (Joint Tactical Radio System Network - reprogramowalne stacje radiowe wykorzystujące pojedynczą architekturę łączności), oparty na programowalnej architekturze wielonadawczej,co pozwoli im szybko dostosowywać się i rekonfigurować w miarę zmiany warunków operacyjnych, w tym zagłuszania, podsłuchiwania i ataków hakerskich.

Serwery sieciowe dla globalnej sieci komputerowej (poziom dywizji)

Opracowanie protokołów

Protokołów dla sieci taktycznych jest wiele i stale się rozwijają:

C2OTM (dowodzenie i kontrola w ruchu). Protokoły dynamiczne wykorzystują SIPRNet (Secret Internet Protocol Router Network) i NIPRNet (Non-Secure Internet Protocol Router Network), szerokopasmowy Internet Departamentu Obrony USA oraz łączność mobilną.

Sieci DAMA (ang. Demand Accessed Multiple Access). Standardy te są stosowane w elastycznych, konfigurowalnych przez użytkownika terminalach satelitarnych, które przenoszą dane i głos.

FBCB2 (Force XXI Battle Command Brigade and Below - system kontroli XXI wieku na poziomie brygady i niższych). Standardy wykonywania dynamicznej kontroli bojowej mobilnej sieci taktycznej.

JAUS (Wspólna architektura dla systemów bezzałogowych). Jest to ogólny protokół systemu operacyjnego do wykonywania operacji robotów bojowych w ramach koncepcji systemu globalnego.

JTRS (Joint Tactical Radio System - sieć oparta na reprogramowalnych stacjach radiowych wykorzystujących pojedynczą architekturę łączności). Rozwijający się protokół komunikacyjny sieci ad hoc typu mesh definiuje nową klasę wojskowych urządzeń nadawczo-odbiorczych (transceiverów).

MBCOTM (Mounted Battle Command On The Move). Ułatwia odbiór i transmisję danych dla urządzeń SINCGARS (Single Channel Ground and Airborne Radio System) w wozach bojowych BRADLEY i SRYKER, pomagając zwiększyć świadomość sytuacyjną w uzupełnieniu istniejącego Army Combat Command System (ABCS).

MOSAIC (Wielofunkcyjna Bezpieczna Zintegrowana Komunikacja W Ruchu). Kolejny dynamiczny, mobilny standard sieciowy.

NCES (Net-Centric Enterprise Services). Usługi sieciowe na poziomie jednostki oparte na Web 2.0 dla Departamentu Obrony USA, opracowane przez DISA (Defense Information Systems Agency, struktura Departamentu Obrony USA odpowiedzialna za wdrażanie technologii komputerowych).

TACSAT. Protokoły wykorzystują taktyczną sieć łączności satelitarnej, inicjatywę orbitalną Joint Warfighting Space (JWS), znaną również jako Roadrunner, z wbudowanym wsparciem wywiadowczym dla walczących podczas walki opartej na sieci.

WIN-T (Warfighter Information Network -Tactical - wojskowy system łączności taktycznej). Szybkie, szerokopasmowe protokoły sieciowe do komunikacji mobilnej armii amerykańskiej.

VOIP (głos przez protokoły internetowe). Ta technologia ze stanu techniki, wykorzystująca transmisję danych w przedsiębiorstwie w domenie komercyjnej, została również zmodyfikowana do zastosowania w wojskowych sieciach komórkowych i szerokopasmowych sieciach komunikacyjnych.

Wszystkie te protokoły obsługują zasady integracji żołnierza jako systemu, sieci między elektroniką pojazdu i interfejs do architektur wysokiego poziomu, takich jak satelity, strategiczne drony i roboty bojowe. Ponadto wszystkie korzystają z otwartych standardów operacyjnych i architektur warstwowych, co pozwala na modernizację systemów, a nie „przemodelowanie” poprzez dodawanie lub odłączanie warstw systemu w oparciu o implementację zaawansowanych technologii.

Zapewnione wzajemne powiązania potwierdzają fakt, że informacja jest najważniejszym czynnikiem umożliwiającym działanie zasady systemu systemów (systemu globalnego), która obejmuje tworzenie sieci w przestrzeni walki, konfigurowalne, skalowalne sieci, które zawierają technologię przyjaciela lub wroga i utrzymują żołnierza w kontakcie z innymi żołnierze … Czynnik ten działa na rzecz wsparcia systemów, w tym robotów, w całej przestrzeni walki.

Jednak nawet jeśli wyższość informacji jest kluczem do strategii dominacji, informacja nie ma żadnej wartości bez sprzętu do przetwarzania danych, ustalania priorytetów i dystrybucji do użytkowników końcowych w kinach i na odległych obszarach. W związku z tym istnieje wiele inicjatyw związanych z prototypowaniem, oceną terenową i produkcją takiego sprzętu.

Inżynier systemowy z Northrop Grumman pokazuje połączenie z siecią bojową za pomocą Soldier Ensemble, w skład którego wchodzi mały komputer.

Przegląd systemu

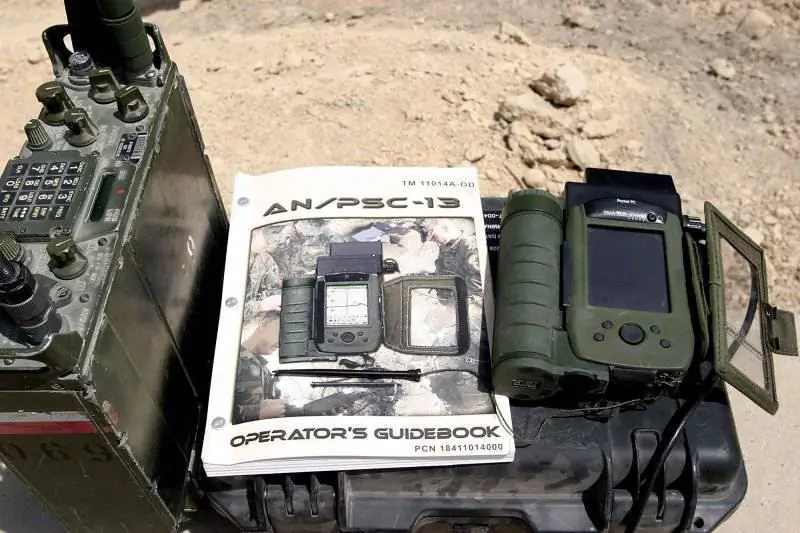

Tak jak sieć taktyczna musi oferować wysoką przejrzystość i skalowalność dla użytkownika od strony usług, tak urządzenia, które umożliwią wymianę informacji między ludźmi, muszą oferować przejrzystą, przyjazną żołnierzom interoperacyjność, wysoki stopień zwartości, najwyższą niezawodność, przeżywalność i mobilność w pole walki. Użytkownicy końcowi takich systemów będą rozmieszczeni na wszystkich szczeblach bojowych, od mobilnych taktycznych centrów dowodzenia po piechotę. Jednym z głównych celów projektantów systemów dla taktycznego sprzętu informacyjnego, takiego jak laptopy bojowe, jest to, jak łatwo te systemy dostosują się do odpowiedniego żołnierza, który wyrósł w dzisiejszej kulturze i jest dosłownie zanurzony w technologii informacyjnej na każdym poziomie. W związku z tym, punktem wyjścia dla wielu, jeśli nie wszystkich, produktów było pierwotnie opracowywane na poziomie przedsiębiorstwa do użytku komercyjnego i modyfikowane za pomocą aktualizacji oprogramowania układowego i oprogramowania zgodnego z zastosowaniami wojskowymi i pakowane w specjalne, odporne, „niezawodne” obudowy. takich jak MIL-STD-810E Departamentu Obrony USA. Na przykład laptop Toughbook firmy Panasonic oraz komputer kieszonkowy Paq Compaq PDA, oba powszechnie używane przez siły koalicji w Iraku i Afganistanie. Utwardzona wersja tego ostatniego jest znana jako RPDA lub CDA (cyfrowi asystenci dowódcy). Ostatnio rozpowszechniły się utwardzone tabletki dla sił zbrojnych i paramilitarnych.

Architektura sieci WIN-T (Warfighter Information Network-Tactical)

Dowódca sił operacji specjalnych dzwoni do centrum operacyjnego, aby zgłosić lokalizację swojej grupy

Pojazd WIN-Tactical Phase II czeka na instrukcje jazdy podczas demonstracji technologii WIN-T w bazie lotniczej Navy Air Base Lakehurst

Taktyczna konsola zarządzania siecią firmy Canadian Signals

Inne ogólnodostępne kontrolery ręczne przypominające joysticki, w tym kontrolery GameBoy i Sony PlayStation z joystickami i przyciskami, zostały zmodyfikowane do użytku wojskowego, zwłaszcza do zdalnego sterowania robotami bojowymi, takimi jak PACKBOT firmy iRobot i mały wariant SUGV. pojazd naziemny znaleziony na uzbrojeniu armii amerykańskiej. Tak jest w przypadku kontrolerów WiiMote pierwotnie opracowanych dla konsol do gier Wii i telefonu komórkowego Apple iPhone, oba z łącznością bezprzewodową Wi-Fi. W przypadku iPhone'a urządzenia sterujące oparte na zrekonfigurowanych platformach Wi-Fi iPhone'a i iPhone'a zostały udoskonalone do sterowania robotem PACKBOT i większym pojazdem naziemnym CRUSHER, opracowanym przez Instytut Robotyki Uniwersytetu Carnegie Mellon w ramach DARPA inicjatywa technologiczna (Biuro Zaawansowanych Badań i Rozwoju, Departament Obrony USA). Wśród takich urządzeń jest kompatybilne z JAUS uniwersalne urządzenie sterujące robotem SURC (Soldier Universal Robot Control), które zostało opracowane przez Applied Perception Corporation dla laboratorium badawczego armii amerykańskiej.

Nawet w przypadku całkowicie opatentowanych, wyspecjalizowanych jednostek sterujących przeznaczonych do zastosowań wojskowych, takich jak bezprzewodowy kontroler przenośnego kontrolera poleceń (PCC) dla PACKBOT 510, konfigurację systemu definiuje znany interfejs użytkownika. To i podobne kontrolery (urządzenia sterujące) do innych robotów wojskowych, m.in. DRAGON RUNNER i SWORDS, mają podobną konstrukcję, płaskie wyświetlacze laptopów, LCD lub plazmy, klawiatury, które nie boją się rozlania płynów oraz joysticki. Przykładem jest specjalna jednostka bezpośredniego sterowania DCU (Direct Control Unit) do telekontroli robota TALON-3 SWORDS, który został wdrożony w Iraku i Afganistanie.

Poręczne urządzenia informacyjne mogą zwolnić ręce do zastosowań związanych z kontrolą operacyjną, a także mogą służyć jako przydatne narzędzia świadomości sytuacyjnej dla żołnierza jako systemu. Urządzenia te opierają się na wyświetlaczach typu wearable, których interfejs użytkownika jest pół-imersyjny (immersyjny - tworzący efekt obecności), „przejrzystej” wirtualnej przestrzeni, w której można również zastosować dotykowe mechanizmy sterujące, takie jak egzoszkielety dłoni i palców zamiast urządzenia wskazujące, takie jak myszy i urządzenia wejściowe typu klawiatury.

Preferowanym interfejsem użytkownika jest dwuokularowy lub monokularowy wyświetlacz nagłowny (HMD). Wyświetlacze te są zwykle konwencjonalnymi mikrowyświetlaczami OLED (organiczne diody elektroluminescencyjne) i są bardzo lekkie, zwłaszcza w porównaniu ze starszymi konstrukcjami. Urządzenia te wykorzystują standardy i protokoły, które są zgodne z koncepcjami żołnierza jako systemu, takich jak podprogram wyświetlacza montowany na hełmie Future Force Warrior (FFW) WACT. Typowe opracowane systemy to Liteye 450 firmy Liteye Corporation, ProView S035 HMD i Thermite Wearable PC firmy Rockwell Collins Optronics. Inne systemy to system Virtralis wyprodukowany przez Polhemus Corporation w Kalifornii. Virtralis, który wykorzystuje mikrowyświetlacz OLED i dotykowy egzoszkielet do sterowania nadgarstkiem (podobny do dotykowego kontrolera ręcznego Cyberforce firmy Polhemus Corporation), jest obecnie oceniany przez Brytyjskie Siły Powietrzne.

Oprócz zdemontowanych aplikacji dowodzenia i kontroli, takich jak roboty naziemne, powietrzne i morskie, urządzenia informacji taktycznej odgrywają ważną rolę we wszystkich inicjatywach bojowych żołnierzy jako systemowych, związanych z problemami z łącznością w dowolnym miejscu, wpływającymi na efektywną warstwową koordynację walki. Systemy wspierające mobilne aplikacje kontroli operacyjnej, takie jak program FBCB2, obejmują przenośne, wysoce niezawodne systemy C4 (sterowanie, komunikacja i komputery), takie jak TWISTER, które można przekształcić w mobilne centra kontroli z niezawodnymi łączami szerokopasmowymi i zapewniają taktyczne sieci TVD, takie jak jako satelitarna sieć łączności i transmisji informacji Trojan SPIRIT (Special Purpose Integrated Remote Intelligence Terminal).

Zdjęcie przedstawia pokładowy terminal automatycznej transmisji danych M-DACT (Mounted Data Automated Communications Terminal). Jest to przenośny komputer bojowy, który łączy się z systemem transmisji lokalizacji w celu odbioru bezprzewodowego Internetu, a także działa jako precyzyjny odbiornik GPS. Poprzez bezprzewodowy Internet M-DACT może uzyskać dostęp do sieci z bezpiecznym protokołem internetowym w celu nawiązania komunikacji z innymi działami

Systemy C4 montowane na pojazdach wykorzystują przenośne terminale komputerowe, czasami nazywane terminalami „dodatkowymi”, które mogą być instalowane na pojazdach bojowych w celu komunikacji przez sieć komórkową, wymiany danych, celowania i innych operacji informacyjnych zorientowanych na sieć. Przykładem przenośnego systemu terminali, który został wdrożony przez armię amerykańską w Iraku i Afganistanie oraz standardowego interfejsu dla przenośnego systemu FBCB2 jest solidny przenośny system RVS 3300 firmy DRS Technologies, który jest w pełni zgodny z MIL-STD-810E w celu zapewnienia optymalnej interakcji z mobilnym taktycznym użytkownikiem końcowym…. Zawiera szczelną klawiaturę membranową, antyrefleksyjny ekran dotykowy LCD o wysokiej rozdzielczości, bezprzewodową integrację z istniejącymi sieciami taktycznymi oraz wbudowaną obsługę standardów komunikacji i instalacji w pojeździe. Inne systemy nadające się do takich zadań i zwykle instalowane w pojazdach to wspomniany już Toughbook w konfiguracji transportowej oraz niezawodny, wytrzymały terminal SCORPION RVT, używany w parze z PPPU (Platform Digitization Processor Unit), procesorem do aplikacji mobilnych spełniającym standardy wojskowe i pozwalają na pracę w ekstremalnych warunkach.

Szacunki i prognozy

Ponieważ sieci bojowe w przestrzeni kosmicznej stają się modelem dla operacji sieciowych, ich zastosowania będą nadal ewoluować. Ten rozwój jest zapewniony, ponieważ informacje będą nadal służyć jako krytyczny czynnik udanej wojny w XXI wieku. Nawet pobieżna analiza alokacji budżetowych Połączonego Dowództwa Departamentu Obrony w latach 2009-2013 pokazuje, że stale rosnące alokacje na ważne komponenty wszelkiego rodzaju na prowadzenie wojny sieciocentrycznej i inicjatywy mające na celu przekształcenie amerykańskiej obronności, takie jak Future Years Defense Plan (plan obrony na przyszłe lata) potwierdził, że do końca drugiej dekady XXI wieku siły zbrojne będą w coraz większym stopniu oparte na informacjach i wyposażone w różne wysoce inteligentne systemy robotyczne (lądowe, powietrzne, morskie). Z czasem wszystkie operacje wojskowe staną się głównie operacjami informacyjnymi!

Podczas gdy specyfikacje i wymagania ewoluowały i będą ewoluować, podstawowe komponenty usług zostały dobrze zdefiniowane w ciągu ostatnich kilkudziesięciu lat. Udoskonalenia i aktualizacje będą kontynuowane, ale podstawowe elementy każdej niezawodnej sieci wojskowej, takie jak łączność i przepustowość, niezawodność informacji oraz skalowalność i elastyczność, pozostaną dobrze znanymi elementami wbudowanymi zarówno w przyszłe, jak i istniejące systemy. W przyszłości konieczne jest konsekwentne korzystanie z gotowych elementów i architektury warstwowej, tak jak ma to miejsce obecnie.

Globalna sieć wsparcia logistycznego LSWAN (Logistics Support Wide Area Network) umożliwia zainstalowanie sieci bezprzewodowej w TVD i stworzenie niezabezpieczonego routera internetowego (NIPR), bezpiecznego routera internetowego (SIPR) lub współpracę z innymi systemami logistycznymi

Oprogramowanie skrócone DTAS (Deployed Theatre Accountability Software) dla personelu i wykonawców

Sygnały na kolanach piszące wytyczne podczas corocznych zawodów podoficerów

WIN-T to taktyczny system telekomunikacyjny dla armii XXI wieku, składający się z elementów infrastruktury i sieci od poziomu batalionu po teatr działań. Sieć WIN-T zapewnia funkcje C4ISR (dowodzenie, kontrola, komunikacja, komputery, wywiad, nadzór i rozpoznanie), które są mobilne, bezpieczne, wysoce przetrwalne, bezproblemowe i mogą obsługiwać multimedialne systemy informacji taktycznej.

Zdolność sieci do wspierania reorganizacji zadań jednostek i zmiany zadań w czasie rzeczywistym jest istotnym motorem koncepcji operacyjnych armii. Sieć WIN-T umożliwia wszystkim dowódcom armii i innym użytkownikom sieci łączności na wszystkich szczeblach wymianę informacji wewnątrz i na zewnątrz teatru działań za pomocą telefonów przewodowych lub bezprzewodowych, komputerów (podobnych do Internetu) lub terminali wideo. Żołnierze i jednostki komunikacyjne wdrażają swoje standardowe systemy WIN-T, aby zintegrować globalne i lokalne sieci wojenne w komercyjną sieć taktyczną opartą na IT

Kwestie związane z zapewnieniem informacji będą nadal stanowić wyzwanie, ponieważ możliwości i złożoność systemów rozwijają się i stają się coraz bardziej rozproszone w globalnej sieci informacyjnej, ponieważ rosnąca proliferacja systemów i architektur obsługujących operacje zorientowane na sieć oznacza zwiększone ryzyko sabotażu, w tym ataków na usługi, rozprzestrzenianie się złośliwego oprogramowania i inne formy ataków informacyjnych. Jest to szczególnie prawdziwe, ponieważ w systemach wojskowych utrzymuje się tendencja do wykorzystywania technologii internetowych, takich jak ich poprzednicy. Zwiększa to ryzyko narażenia na zagrożenia podobne do tych, które nieustannie nękają systemy przeznaczone dla sektora prywatnego.

Krótko mówiąc, coraz większe wykorzystanie i większa złożoność zwiększają wyzwania związane z poprawą bezpieczeństwa. Technologie takie jak wbudowane szyfrowanie urządzeń, polityki bezpieczeństwa oparte na IT i zdalne blokowanie są obecnie proponowanymi środkami zaradczymi, które obiecują zmniejszenie prawdopodobieństwa zagrożeń, ale środki bezpieczeństwa dla rozwijających się przyszłych systemów będą wymagały znacznie bardziej proaktywnego zarządzania ryzykiem niż to deklaruje. dla obecnej generacji taktycznej architektury systemów sieciowych, a ponadto może być konieczne poświęcenie jeszcze większej uwagi bezpośrednim następcom takich systemów.

Jak widać z powyższego, rośnie potrzeba zapewnienia lepszej i bardziej kompleksowej integracji z robotami w przestrzeni bojowej. Zrealizowanie koncepcji żołnierza jako systemu wymaga robotyzacji około jednej trzeciej armii USA do 2020 roku. Transformacja procesu robotyzacji zwiastuje nie tylko więcej niż tylko wzrost liczby robotów w przestrzeni walki czy wzrost ich obecności; zwiastuje również wzrost liczby zadań w coraz szerszym spektrum konfliktów. Wszystko to stwarza znacznie wyższe wymagania w porównaniu z obecnymi. Ten nadzwyczajny wzrost przepustowości będzie wymagał, aby jutrzejsze mobilne taktyczne systemy informacyjne i sieci szerokopasmowe były znacznie szybsze, bardziej inteligentne i dynamicznie rekonfigurowalne niż te istniejące, w tym ewoluująca sieć WNAN.

Można przypuszczać, że trend transferu technologii rozwijanych przez sektor komercyjny do sektora obronnego może zostać wyparty przez rozwój systemów równoległych dla całego sektora obronnego w celu sprostania pojawiającym się zadaniom, choć nie jest to bynajmniej zdefiniowane.

Przyszła fuzja technologii przyjaciela lub wroga to kolejny obszar, w którym nowe systemy mogą pomóc rozwiać dawną mgłę wojny i rozwiązać problemy, które nie zostały rozwiązane w przeszłości.

Wreszcie pojawiły się pewne braki równowagi między wizją planowanych i bieżących kluczowych kamieni milowych osiągniętych w rozwoju taktycznych technologii sieciowych nowej generacji, a także krytycznymi kwestiami interoperacyjności i wzajemnych połączeń w armii. Problemy te prowadzą do zakłóceń w przejmowaniu usług i systemów w ręce wojska w strefie działań wojennych, przykładem jest wdrożenie przez wojska koalicji rozszerzenia standardu IEEE 802.11v (Wi-Fi), który jest kompatybilny z siecią bezprzewodową. sieci. Innym przykładem są radia kompatybilne z JTRS z wbudowaną kompatybilnością MANET.

Kilka kwestii dotyczących interoperacyjności łączności pozostaje nierozwiązanych ze względu na wykorzystanie szerokiego zakresu częstotliwości roboczych, co przytłacza specjalistyczne, zweryfikowane usługi organizowane przez partnerów koalicyjnych. Czasami wymusza to przekazanie niektórych funkcji systemu cywilnym operatorom komórkowym, jak to miało miejsce w przypadku czołowego irackiego dostawcy telefonii komórkowej Zain, z którego korzystali zarówno cywile, jak i wojsko, dzięki dobrze znanej wysokiej niezawodności tego systemu. sieć handlowa. Pomimo tych i podobnych rosnących problemów, sieciowe systemy informacji taktycznej już fundamentalnie zmieniły operacje bojowe, wyniosły doktrynę transformacji na pierwszy plan wojny taktycznej i dodały energii połączonym uzbrojeniom i specjalnym operacjom bojowym. Jak napisał kiedyś Szekspir w swojej sztuce Burza: „Przeszłość to tylko prolog. Reszta to zwykle historia”.